2022年11月上旬頃より、Emotetの攻撃メールの配信が観測されない状態が続いていましたが、2023年3月7日から #Emotet 攻撃メールの再開が確認されています。

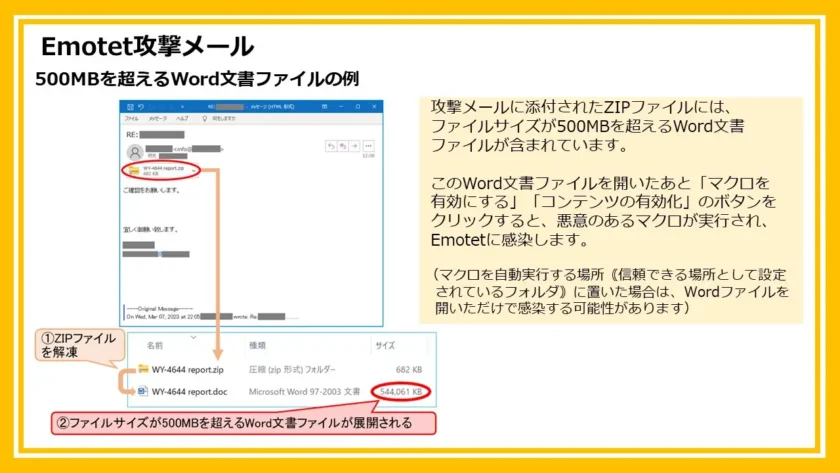

攻撃の手口は従来から大きくは変わりませんが、メールに添付されたZIPファイル内に500MBを超えるWord文書ファイルが含まれているものが新たに確認されました。

2022年11月上旬頃より、Emotetの攻撃メールの配信が観測されない状態が続いていましたが、2023年3月7日から再開されたことを観測しました。

これは攻撃に使用するファイルのサイズを大きくすることでセキュリティソフトなどの検知を回避する目的があると考えられます。すでに国内企業・組織にも着信している可能性が考えられますので「不審なメールの添付ファイルを開かない」などの基本的な対策を実践してください。

Emotetは、情報の窃取に加え、更に他のウイルスへの感染のために悪用されるウイルスであり、悪意のある者によって、不正なメール(攻撃メール)に添付される等して、感染の拡大が試みられています。

Emotetへの感染を狙う攻撃メールの中には、正規のメールへの返信を装う手口が使われている場合があります。これは、攻撃対象者(攻撃メールの受信者)が過去にメールのやり取りをしたことのある、実在の相手の氏名、メールアドレス、メールの内容等の一部が流用された、あたかもその相手からの返信メールであるかのように見える攻撃メールです。

このようなメールは、Emotetに感染してしまった組織から窃取された、正規のメール文面やメールアドレス等の情報が使われていると考えられます。すなわち、Emotetへの感染被害による情報窃取が、他者に対する新たな攻撃メールの材料とされてしまう悪循環が発生しているおそれがあります。

Emotet(エモテット)と呼ばれるウイルスへの感染を狙うメールについて

https://www.ipa.go.jp/security/security-alert/2022/1202.html

#Network #NetworkEngineering #ITSecurity #InfoSecurity #CyberSecurity

#UTM #L2Switch #アンチウイルス #アンチウイルスソフト #セキュリティ #ネットワーク #ネットワークセキュリティ #ネットワーク関連

#BCP対策 #事業継続計画